Python 官方文档:入门教程 => 点击学习

目录前言session认证与Token认证session认证Token认证Jwt简介JWT定义JWT的类库具体实现JWT配置JWT工具类测试接口前言 说说JWT,先说下互联网服务常见

说说JWT,先说下互联网服务常见的两种用户认证方式:

传统的Session认证的大体流程可以表示为用户提供用户名和密码登录后由服务器存储一份用户登录信息并传递给浏览器保存为Cookie,并在下次请求中根据Cookie来识别用户,但这种方式缺陷明显:

Token 泛指身份验证时使用的令牌,Token鉴权机制从某些角度而言与Cookie是一个作用,其目的是让后台知道请求是来自于受信的客户端,其通过实现了某种算法加密的Token字符串来完成鉴权工作,其优点在于:

JWT全称为JSON WEB token,也就是 json 格式的 web token,可以这么理解:

Token // 个人证件

JWT // 个人身份证

JWT数据结构

JWT由三段字符串组成,中间用.分隔,如下:

eyJ0eXaiOiJKV1QiLCJhbGCiOiJIUzI1NiJ9.eyJ1aWQiOjEsInNjb3BlIjo4LCJleHAiOjE3MTU3NDAyMjIsImlhdCI6MTYyOTM0MDIyMn0.wuRsF5wvLHbDF_21Pocas8SeXQ315rgBl6wm1LRL2bQ

JWT 的三个部分依次如下:

第一段字符串Header:eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9将其 Base64 解码后得到:

{

"typ": "JWT", // TOKEN TYPE ,token类型

"alg": "HS256" //ALGoRITHM,算法 哈希256

}第二段字符串Payload:eyJ1aWQiOjEsInNjb3BlIjo4LCJleHAiOjE3MTU3NDAyMjIsImlhdCI6MTYyOTM0MDIyMn0

PAYLOAD是数据载体,可以有自定义数据

{

"uid": "1234567890" // 自定义数据

}第三段字符串Signature:wuRsF5wvLHbDF_21Pocas8SeXQ315rgBl6wm1LRL2bQ

Signature 部分是对前两部分的签名,防止数据篡改。

Java 中的 JWT 有很多类库,关于其优缺点可以在官网查看:https://jwt.io/,这里我们介绍Auth0的JWT的集成使用方式

Auth0 实现的 com.auth0 / java-jwt / 3.3.0

Brian Campbell 实现的 org.bitbucket.b_c / jose4j / 0.6.3

connect2id 实现的 com.nimbusds / nimbus-jose-jwt / 5.7

Les Hazlewood 实现的 io.jsonwebtoken / jjwt / 0.9.0

FusionAuth 实现的 io.fusionauth / fusionauth-jwt / 3.1.0

Vert.x 实现的 io.vertx / vertx-auth-jwt / 3.5.1

pom.xml

<!-- jwt -->

<dependency>

<groupId>com.auth0</groupId>

<artifactId>java-jwt</artifactId>

<version>3.8.1</version>

</dependency>application.yml

coisini:

security:

jwt-key: coisini

# 过期时间

token-expired-in: 86400000JwtUtil.java

import com.auth0.jwt.JWT;

import com.auth0.jwt.JWTVerifier;

import com.auth0.jwt.algorithms.Algorithm;

import com.auth0.jwt.exceptions.JWTVerificationException;

import com.auth0.jwt.interfaces.Claim;

import com.auth0.jwt.interfaces.DecodedJWT;

import org.springframework.beans.factory.annotation.Value;

import org.springframework.stereotype.Component;

import java.util.*;

@Component

public class JwtUtil {

private static String jwTKEy;

private static Integer expiredTimeIn;

@Value("${coisini.security.jwt-key}")

public void setJwtKey(String jwtKey) {

JwtUtil.jwtKey = jwtKey;

}

@Value("${coisini.security.token-expired-in}")

public void setExpiredTimeIn(Integer expiredTimeIn) {

JwtUtil.expiredTimeIn = expiredTimeIn;

}

public static String makeToken(Long uid) {

return JwtUtil.getToken(uid);

}

private static String getToken(Long uid) {

// 指定算法

Algorithm algorithm = Algorithm.HMac256(JwtUtil.jwtKey);

Map<String, Date> dateMap = JwtUtil.calculateExpiRedissues();

return JWT.create()

.withClaim("uid", uid)

.withExpiresAt(dateMap.get("expiredTime"))

.withIssuedAt(dateMap.get("now"))

.sign(algorithm);

}

public static Optional<Map<String, Claim>> getClaims(String token) {

DecodedJWT decodedJWT;

// 指定算法

Algorithm algorithm = Algorithm.HMAC256(JwtUtil.jwtKey);

JWTVerifier jwtVerifier = JWT.require(algorithm).build();

try {

decodedJWT = jwtVerifier.verify(token);

} catch (JWTVerificationException e) {

return Optional.empty();

}

return Optional.of(decodedJWT.getClaims());

}

public static boolean verifyToken(String token) {

try {

Algorithm algorithm = Algorithm.HMAC256(JwtUtil.jwtKey);

JWTVerifier jwtVerifier = JWT.require(algorithm).build();

jwtVerifier.verify(token);

} catch (JWTVerificationException e) {

return false;

}

return true;

}

private static Map<String, Date> calculateExpiredIssues() {

Map<String, Date> map = new HashMap<>();

Calendar calendar = Calendar.getInstance();

Date now = calendar.getTime();

calendar.add(Calendar.SECOND, JwtUtil.expiredTimeIn);

// 当前时间

map.put("now", now);

// 过期时间

map.put("expiredTime", calendar.getTime());

return map;

}

}JwtController.java

@RestController

@RequestMapping("/jwt")

public class JwtController {

@GetMapping(value = "/get")

public String getToken(@RequestParam Long id) {

return JwtUtil.makeToken(id);

}

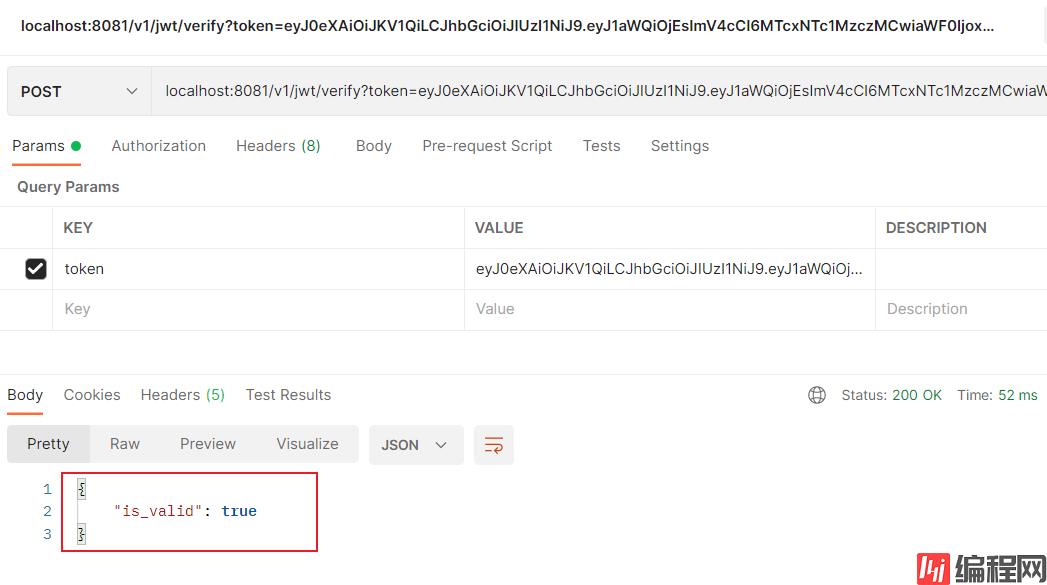

@PostMapping("/verify")

public Map<String, Boolean> verify(@RequestParam String token) {

Map<String, Boolean> map = new HashMap<>();

Boolean valid = JwtUtil.verifyToken(token);

map.put("is_valid", valid);

return map;

}

}测试结果

JWT生成的Token应该放在请求头内来传输,后端统一拦截验证,这里留在下篇文章吧。。。

到此这篇关于SpringBoot集成Auth0 JWT的示例代码的文章就介绍到这了,更多相关SpringBoot集成Auth0 JWT内容请搜索编程网以前的文章或继续浏览下面的相关文章希望大家以后多多支持编程网!

--结束END--

本文标题: SpringBoot集成Auth0 JWT的示例代码

本文链接: https://www.lsjlt.com/news/133106.html(转载时请注明来源链接)

有问题或投稿请发送至: 邮箱/279061341@qq.com QQ/279061341

下载Word文档到电脑,方便收藏和打印~

2024-03-01

2024-03-01

2024-03-01

2024-02-29

2024-02-29

2024-02-29

2024-02-29

2024-02-29

2024-02-29

2024-02-29

回答

回答

回答

回答

回答

回答

回答

回答

回答

回答

0