目录一、sql注入的基础1.1 介绍SQL注入1.2 注入的原理1.3 与Mysql注入相关的知识mysql查询语句limit的用法需要记住的几个函数注释符内联注释一、SQL注入的基

SQL注入就是指WEB应用程序对用户输入数据的合法性没有判断,前端传入后端的参数是攻击者可控的,并且参数带入数据库查询,攻击者可以通过构造不同的SQL语句来实现对数据库的任意操作。

下面以PHP语句为例。

$query = "SELECT * FROM users WHERE id = $_GET['id']";

由于这里的参数ID可控,且带入数据库查询,所以非法用户可以任意拼接SQL语句进行攻击。

当然,SQL注入攻击按照不同的分类方法可以分为很多种,如报错注入、盲注、Unicode注入等。

SQL注入漏洞的的产生需要满足一下两个条件。

参数用户可控:前端传给后端的参数内容是用户可以控制的。

参数带入数据库查询:传入的参数拼接到SQL语句,且带入数据库查询。

当传入的ID参数为1'时,数据库执行的代码如下所示。

select * from users where id = 1'

这不符合数据库语法规范,所以会报错。当传入的ID参数为and 1=1时,执行的SQL语句如下所示。

select * from users where id = 1 and 1 = 1

因为1=1为真,且where语句中id=1也为真,所以页面会返回与id=1相同的结果,当传入的ID参数为and 1=2时,由于1=2不成立,所以返回假,页面就会返回与id=1不同的结果。

由此可以初步判断ID参数存在SQL注入漏洞,攻击者可以进一步拼接SQL语句进行攻击,致使数据库信息泄露,甚至进一步获取服务器权限等。

在实际开发环境中,泛式满足上述两个条件的参数皆可能存在SQL注入漏洞,因此开发者需秉持“外部参数皆不可信的原则”进行开发。

在MySQL 5.0版本之后,MySQL默认在数据库中存放一个“infORMation_schema”的数据库,在该库中,需要记住三个表名,分别是SCHEMATA、TABLES和COLUMNS。

SCHEMATA表存储该用户创建的所有数据库的库名,我们需要记住表中记录数据库名的字段名为SCHEMA_NAME。

图1 SCHEMATA表

TABLES表存储该用户创建的所有数据库的库名和表名,我们需要记住该表中记录数据库库名和表名的字段分别为TABLE_SCHEMA和TABLE_NAME。

图2 TABLES表

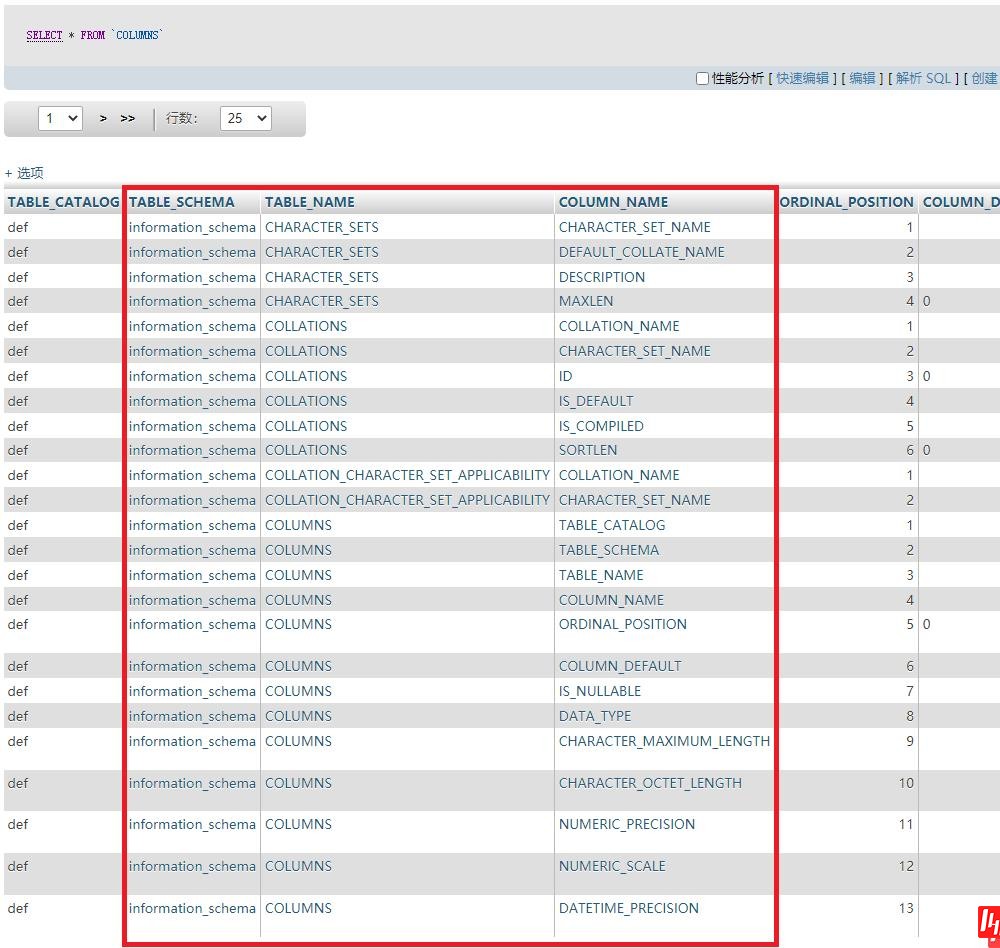

COLUMNS表存储改用户创建的所有数据库的库名、表名和字段名,我们需要记住该表中记录数据库库名、表名和字段名的字段名分别为TABLE_SCHEMA、TABLE_NAME和COLUMN_NAME。

图3 COLUMNS表

常用的MySQL查询语句核函数如下所示。

在不知道任何条件时,语句如下所示。

SELECT 要查询的字段名FROM 库名.表名

在知道一条已知条件时,语句如下所示。

SELECT 要查询的字段名 FROM 库名.表名 WHERE 已知条件的字段名='已知条件的值'

在知道两条已知条件时,语句如下所示。

SELECT 要查询的字段名 FROM 库名.表名 WHERE 已知条件1的字段名='已知条件1的值' AND 已知条件2的字段名='已知条件2的值'

limit的使用格式为limit m,n,其中m是指记录开始的位置,从0开始,表示第一条记录;n是指取n条记录。例如limit 0,1表示从第一条记录开始,取一条记录,不使用limit和使用limit查询的结果分别如图4和图5所示,可以明显地看出二者的区别。

图4 不使用limit时的查询结果

图5 使用limit时的查询结果

database():当前网站使用的数据库。

version():当前MySQL的版本。

user():当前MySQL的用户。

常见注释的表达方式;#或–空格或。

内联注释的形式:。内联注释可以用于整个SQL语句中,用来执行我们的SQL语句,如下面的例子。

index.php?id=-15 1,2,3

以上就是Web网络安全漏洞分析SQL注入原理详解的详细内容,更多关于Web安全漏洞SQL注入的资料请关注编程网其它相关文章!

--结束END--

本文标题: Web网络安全漏洞分析SQL注入原理详解

本文链接: https://www.lsjlt.com/news/156294.html(转载时请注明来源链接)

有问题或投稿请发送至: 邮箱/279061341@qq.com QQ/279061341

下载Word文档到电脑,方便收藏和打印~

2024-03-01

2024-03-01

2024-02-29

2024-02-29

2024-02-29

2024-02-29

2024-02-29

2024-02-29

2024-02-29

2024-02-29

回答

回答

回答

回答

回答

回答

回答

回答

回答

回答

0