本博客已搬迁至:https://n0puple.github.io/ 此处不再更新文章 本文仅用于技术讨论与研究,文中的实现方法切勿应用在任何违法场景。如因涉嫌违法造成的一切不良影响,本文作者概不负责

本博客已搬迁至:https://n0puple.github.io/ 此处不再更新文章

本文仅用于技术讨论与研究,文中的实现方法切勿应用在任何违法场景。如因涉嫌违法造成的一切不良影响,本文作者概不负责。

本文由本人在今年2月份发表于奇安信攻防社区 https://forum.butian.net/share/1324 ,因此在一些关于时间的描述上存在误差,请谅解。

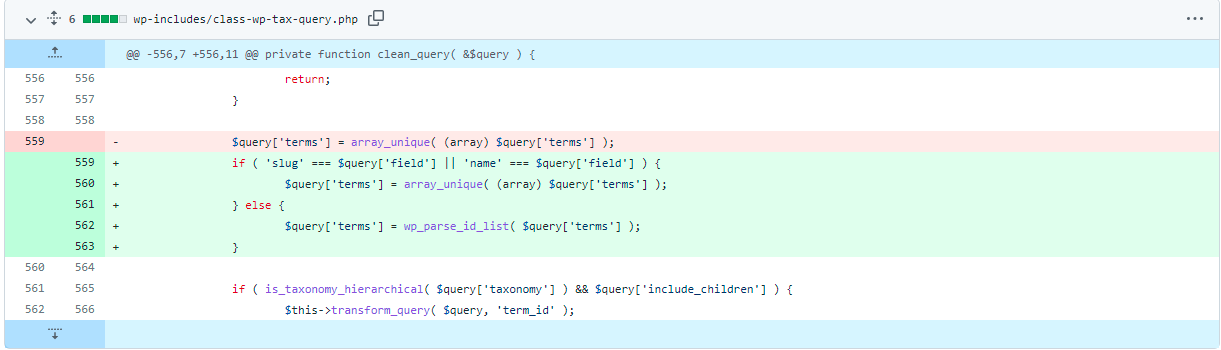

这是最近爆出来的一个 Wordpress的sql注入漏洞,实际上不是一个可以直接利用的洞,而是wordpress的一个核心函数 WP_Query的漏洞,这个函数常被插件使用,因此能造成的危害也挺大,前台后台都有可能。

wordpress < 5.8.3

这里是修复链接

https://github.com/WordPress/WordPress/commit/6f7032dcf423b67f90381d4f29a90d16f4829070

我们 git下载后,恢复到上一个版本

git clone Https://GitHub.com/WordPress/WordPressgit checkout 266c58518846因为此漏洞在插件中出现较多,因此这里我们也造一个插件来进行测试复现,网上已经有师傅写好了 demo,我这里直接用

PHPfunction testSQLiCVE202221661来源地址:https://blog.csdn.net/csdn_Pade/article/details/127078118

--结束END--

本文标题: CVE-2022-21661 WordPress 5.8.3 SQL注入漏洞

本文链接: https://www.lsjlt.com/news/385263.html(转载时请注明来源链接)

有问题或投稿请发送至: 邮箱/279061341@qq.com QQ/279061341

下载Word文档到电脑,方便收藏和打印~

2024-02-29

2024-02-29

2024-02-27

2023-10-27

2023-10-26

2023-10-25

2023-10-21

2023-10-21

2023-10-18

2023-10-12

回答

回答

回答

回答

回答

回答

回答

回答

回答

回答

0