这个漏洞总体就是逻辑缺陷+任意文件上传导致的getshell 最近打算挖src积累一下经验,顺便在此平台记录更新一些自己的src实战记录,喜欢的同学可以关注。 转载到任何其他平台请私信告诉我 由于传播

最近打算挖src积累一下经验,顺便在此平台记录更新一些自己的src实战记录,喜欢的同学可以关注。

转载到任何其他平台请私信告诉我

听朋友说某证书改版了,刚好想换一个

最后一次交漏洞,这已经是2021年了,金币还不够。

今天刚好没课,准重新试试edusrc的强度顺带积累一下经验。

涉及敏感内容已经高度马赛克

举例:

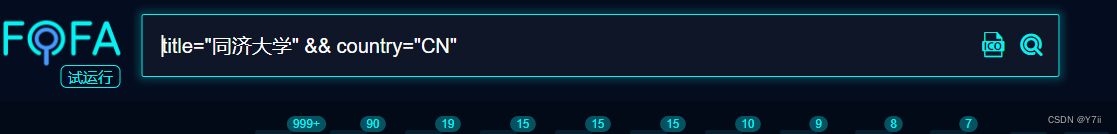

这个语法简单粗暴,是我平时用过最多的了

首先说一下这种语法的优与劣(个人经验,是否正确因人而异):

如果你用host domain之类的语法 就是针对于域名的搜索了,不是很容易发现ip的资产

还有呢就是body的语法,这个筛选难度太复杂,就不说了。

简而言之,打点或者说是搜集资产,尽量使用多个语法配合逻辑符拼接整合,去搜索和筛选,这样以确保收集的站点更全更多。

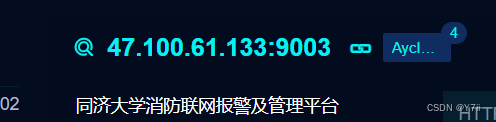

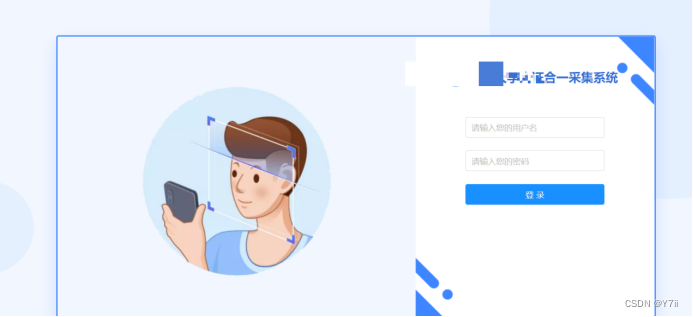

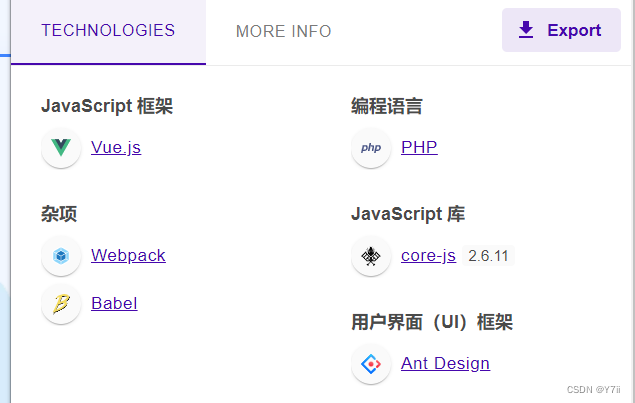

看到这种目标,首先分析一下指纹

Vue前端框架,看到这种框架,就看一下源码,一般前端信息特别特别多的。

然后就去测试未授权,接口之类的漏洞,至少我遇到的vue百分之七八十或多或少都有不同程度的逻辑漏洞和未授权。

因为已经验证有漏洞, 多余的就不赘述。

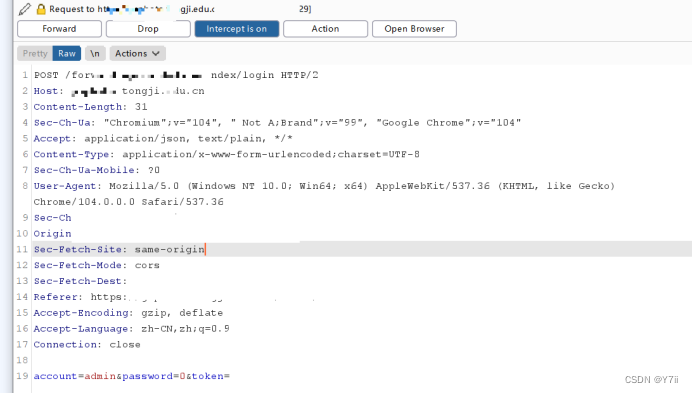

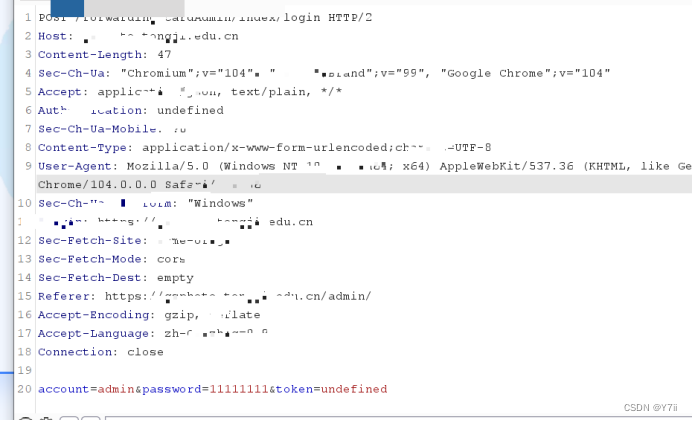

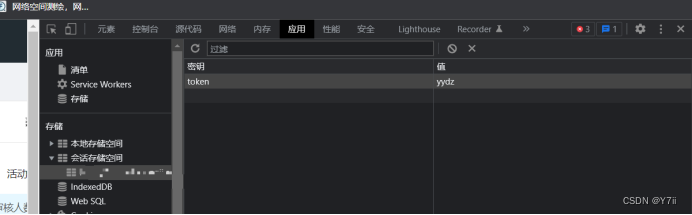

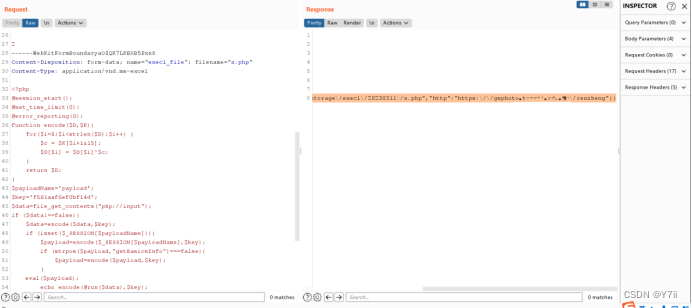

这次发现 token默认有了一个值 undefined 也就是未赋值的声明。

然后重复改包1变成0,居然发现不闪退了。

猜测是token起码是要有一个值的,undefined也是一个值,这里应该是设计有逻辑缺陷,按理说未赋值undefined不应该作为一个值,这里token不能是空的,黑盒测试嘛,就是大胆猜一猜,我的推测是这样的,空就主页面闪退,有值的话主页不闪退,功能点触发再去鉴定这个token是否正确。

然后改包进入,居然可以随便点点点了,不再去闪退到登录。

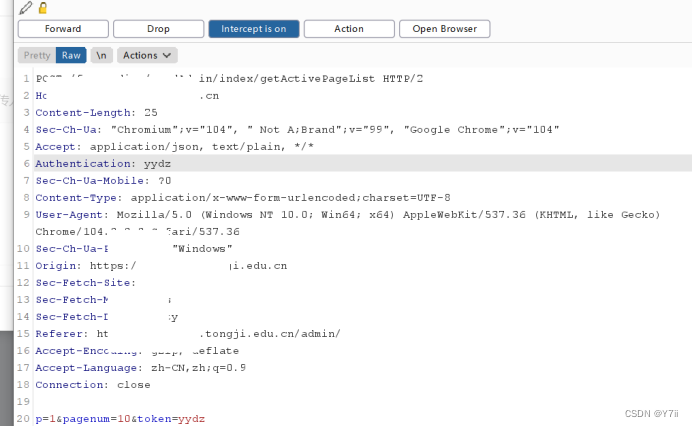

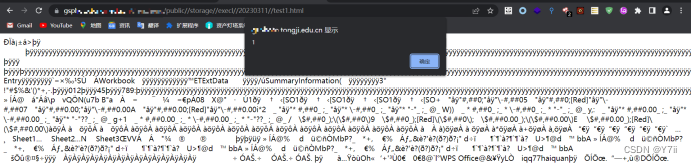

抓包,看到我添加的token=yydz了

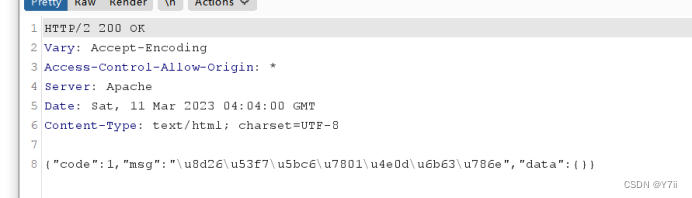

看一下返回包,触发闪退,这里和前面的猜测差不多,触发功能点时再去验证token的正确与否

显然错误的token会提示未登录,返回值是1就直接闪退到登录界面,所以改0 留下来

成功了

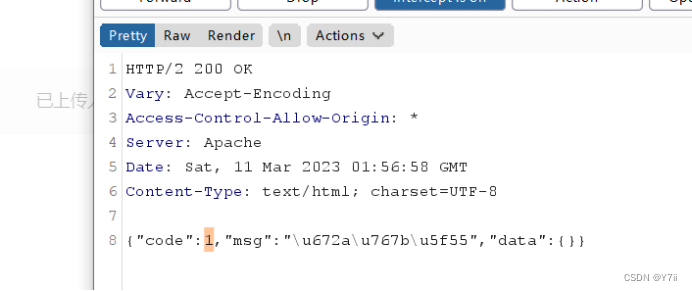

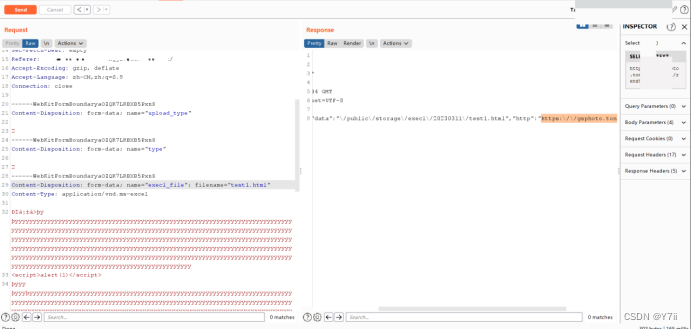

访问返回的路径就可以了

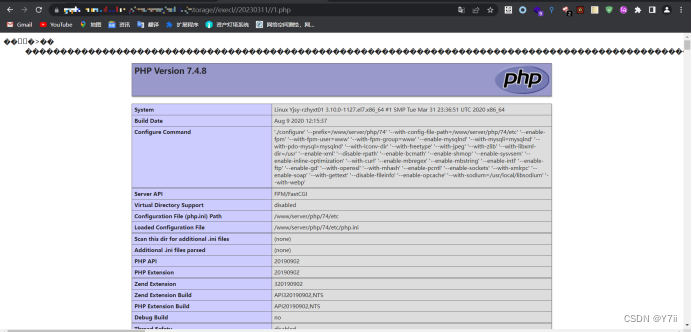

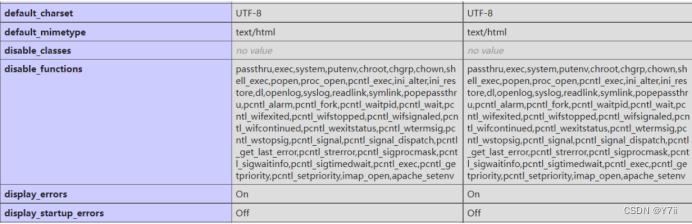

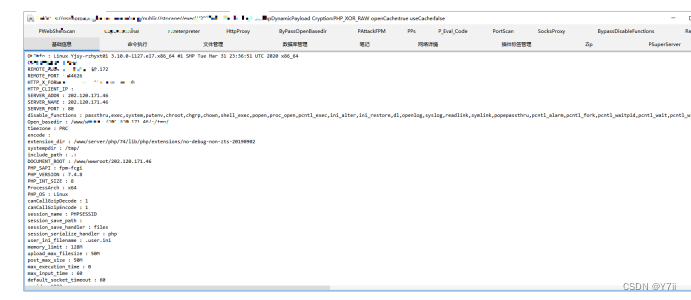

看一眼禁用函数

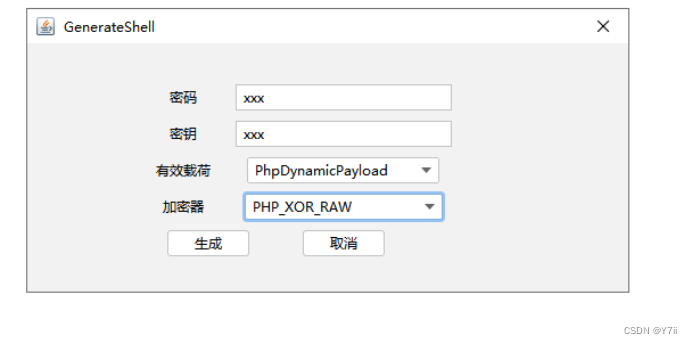

头晕这种,这个时候哥斯拉就用上了

连接

直接getshell,有着很多的信息,貌似规模非常的大,这里就不继续横向了,点到为止。

然后换证书的时候…这下白忙活了,怪我当时没细心看兑换限制

总结一下

有问题恳请指出。

来源地址:https://blog.csdn.net/m0_46736332/article/details/129460710

--结束END--

本文标题: 实战·记一次edusrc证书站的getshell

本文链接: https://www.lsjlt.com/news/398480.html(转载时请注明来源链接)

有问题或投稿请发送至: 邮箱/279061341@qq.com QQ/279061341

下载Word文档到电脑,方便收藏和打印~

2024-02-29

2024-02-29

2024-02-29

2024-02-29

2024-02-29

2024-02-29

2024-02-29

2024-02-29

2024-02-29

2024-02-29

回答

回答

回答

回答

回答

回答

回答

回答

回答

回答

0